[Tutorial] Ano ang Remote Access Trojan at Paano Makitang / Alisin Ito? [Mga Tip sa MiniTool]

What S Remote Access Trojan How Detect Remove It

Buod:

Ang artikulong ito na binubuo sa opisyal na website ng MiniTool ay nagbibigay ng isang buong pagsusuri sa remote access trojan. Saklaw nito ang kahulugan, pag-andar, masamang epekto, pagtuklas, pag-aalis, pati na rin ang mga pamamaraan ng proteksyon. Basahin ang nilalaman sa ibaba at magkaroon ng malalim na pag-unawa sa RAT trojan.

Mabilis na Pag-navigate:

Remote na Pag-access sa Kahulugan ng Trojan

Ano ang isang RAT Virus?

Ang isang remote access trojan (RAT), na tinatawag ding creepware, ay isang uri ng malware na kumokontrol sa isang system sa pamamagitan ng isang remote na koneksyon sa network. Nahahawahan nito ang target na computer sa pamamagitan ng espesyal na naka-configure na mga protocol ng komunikasyon at nagbibigay-daan sa mananalakay na makakuha ng hindi awtorisadong remote na pag-access sa biktima.

RAT trojan ay karaniwang naka-install sa isang computer nang walang kaalaman ng may-ari nito at madalas bilang isang trojan horse o payload. Halimbawa, kadalasang nai-download ito ng hindi nakikita ng isang attachment ng email, mga file na torrent, weblink, o isang program na nais ng gumagamit tulad ng isang laro. Habang ang naka-target na pag-atake ng isang motibadong mang-atake ay maaaring linlangin ang nais na mga target sa pag-install RAT scam sa pamamagitan ng mga taktika sa social engineering, o kahit sa pamamagitan ng pansamantalang pisikal na pag-access ng nais na makina.

Kapag nakapasok na sa makina ng biktima, RAT malware itatago ang nakakapinsalang pagpapatakbo nito mula sa biktima o sa antivirus o firewall at gagamitin ang host na nahawahan upang kumalat sa iba pang mga mahihinang computer upang makabuo ng isang botnet.

Ano ang Ginagawa ng isang RAT Virus?

Dahil ang isang remote access trojan ay nagbibigay-daan sa kontrol sa administratibo, nagagawa nito ang halos lahat sa biktima na makina.

- Mag-access sa lihim na impormasyon kabilang ang mga username, password, numero ng seguridad sa lipunan, at mga credit card account.

- Subaybayan ang mga web browser at iba pang mga computer app upang makakuha ng kasaysayan ng paghahanap, mga email, chat log, atbp.

- I-Hijack ang system webcam at mag-record ng mga video.

- Subaybayan ang aktibidad ng gumagamit sa pamamagitan ng mga keystroke logger o spyware.

- Kumuha ng mga screenshot sa target na PC.

- Tingnan, kopyahin, i-download, i-edit, o kahit na tanggalin ang mga file.

- I-format ang mga hard disk drive upang punasan ang data.

- Baguhin ang mga setting ng computer.

- Ipamahagi ang malware at mga virus.

Paano Magtakda At Gumamit ng Remote Desktop Sa Windows 10, Tumingin Dito

Paano Magtakda At Gumamit ng Remote Desktop Sa Windows 10, Tumingin DitoMaraming tao ang nais magtakda at gumamit ng malayuang desktop sa Windows 10, ngunit hindi alam kung paano. Sinusulat ko ito upang matulungan sila.

Magbasa Nang Higit PaMga Halimbawang Trojan ng Remote na Pag-access

Mula noon RAT ng spam nagmula, mayroong umiiral na maraming mga uri ng mga ito.

1. Bumalik na Orifice

Ang rootkit ng Back Orifice (BO) ay isa sa mga kilalang halimbawa ng isang RAT. Ginawa ito ng isang pangkat ng hacker na pinangalanang Cult of the Dead Cow (cDc) upang ipakita ang mga kakulangan sa seguridad ng serye ng mga operating system (OS) ng Windows 9X ng Microsoft. Ang pangalan nito Pagsasamantala ng RAT ay isang pag-play sa mga salita sa software ng Microsoft BackOffice Server na maaaring makontrol ang maraming mga makina nang sabay na umaasa sa imaging.

Ang Back Orifice ay isang programa sa computer na binuo para sa pamamahala ng remote system. Pinapayagan nito ang isang tao na kontrolin ang isang PC mula sa isang malayuang lokasyon. Ang programa ay debut sa DEF CON 6 noong Agosto 1st, 1998. Ito ay nilikha ni Sir Dystic, isang miyembro ng cDc.

Kahit na ang Back Orifice ay may mga lehitimong layunin, ang mga tampok nito ay ginagawang isang mahusay na pagpipilian para sa nakakahamak na paggamit. Para sa mga ito o iba pang mga kadahilanan, agad na pinag-uuri ng industriya ng antivirus ang tool bilang malware at ikinabit ito sa kanilang mga listahan ng quarantine.

Ang Back Orifice ay may 2 magkakaibang pagkakaiba-iba, ang Back Orifice 2000 ay inilabas noong 1999 at Deep Back Orifice ng French Canadian hacking organisasyong QHA.

2. Sakula

Ang Sakula, kilala rin bilang Sakurel at VIPER, ay isa pang remote access trojan na unang lumitaw noong Nobyembre 2012. Ginamit ito sa mga naka-target na panghihimasok sa buong 2015. Pinapayagan ng Sakula ang isang kalaban na magpatakbo ng mga interactive na utos at mag-download at magpatupad ng mga karagdagang sangkap.

6 Mga Paraan upang Ayusin ang Windows 10 Remote Desktop na Hindi Gumagawa ng Error

6 Mga Paraan upang Ayusin ang Windows 10 Remote Desktop na Hindi Gumagawa ng ErrorKapag sinubukan mong ikonekta ang isang remote computer, ngunit lilitaw ang error na Windows 10 Remote Desktop na hindi gumagana, maaari kang makahanap ng mga pamamaraan upang ayusin ang error sa post na ito.

Magbasa Nang Higit Pa3. Sub7

Ang Sub7, na kilala rin bilang SubSeven o Sub7Server, ay isang RAT botnet . Ang pangalan nito ay nagmula sa pagbaybay ng NetBus paatras (suBteN) at pagpapalit ng sampung may pito.

Kadalasan, pinapayagan ng Sub 7 ang hindi makita at hindi awtorisadong pag-access. Kaya, ito ay karaniwang itinuturing na isang trojan horse ng industriya ng seguridad. Ang Sub7 ay nagtrabaho sa pamilya ng Windows 9x at Windows NT ng mga OS, hanggang sa at kabilang ang Windows 8.1.

Ang Sub7 ay hindi napanatili mula noong 2014.

4. LasonIvy

LasonIvy RAT keylogger , tinatawag din na Backdoor.Darkmoon, nagbibigay-daan sa keylogging, screen / pagkuha ng video , pangangasiwa ng system, paglilipat ng file, pagnanakaw ng password, at pag-relay sa trapiko. Dinisenyo ito ng isang Tsino na hacker noong 2005 at nailapat sa maraming kilalang pag-atake kabilang ang pag-atake ng Nitro sa mga kumpanya ng kemikal at paglabag sa RSA SecurID na pagpapatunay ng tool, kapwa noong 2011.

5. DarkComet

Ang DarkComet ay nilikha ni Jean-Pierre Lesueur, na kilala bilang DarkCoderSc, isang independyenteng programmer at computer security coder mula sa France. Bagaman ang application na RAT na ito ay binuo noong 2008, nagsimula itong dumami sa simula ng 2012.

Noong Agosto 2018, ang DarkComet ay tumigil sa walang katiyakan at ang mga pag-download nito ay hindi na inaalok sa opisyal na website. Ang dahilan ay dahil sa paggamit nito sa giyera sibil ng Syrian upang masubaybayan ang mga aktibista pati na rin ang takot ng may-akda nito na maaresto para sa hindi binanggit na mga kadahilanan.

Ang NanoCore RAT Ay Kukunin ang Pagkontrol ng Iyong PC

Ang NanoCore RAT Ay Kukunin ang Pagkontrol ng Iyong PCMangyaring bantayan ang NanoCore RAT dahil mas mapanganib ito kaysa sa average RAT; aatakihin nito ang isang sistema ng Windows at makakuha ng kumpletong kontrol sa PC na iyon.

Magbasa Nang Higit PaBukod sa mga halimbawa sa itaas, maraming iba pang mga remote access trojan na programa tulad ng CyberGate, Optix, ProRat, Shark, Turkojan, at VorteX . Ang buong listahan ng mga tool ng RAT ay masyadong mahaba upang maipakita dito at lumalaki pa rin ito.

Mga Sintomas ng RAT Virus

Paano masasabi kung mayroon kang RAT virus? Ito ay uri ng mahirap. Ang mga RAT ay sikreto ng likas at maaaring gumamit ng isang randomized filename o istraktura ng file path upang subukang pigilan ang pagkakakilanlan ng sarili nito.

Karaniwan, a RAT worm virus ay hindi nagpapakita sa mga listahan ng pagpapatakbo ng mga programa o gawain at ang mga aksyon nito ay katulad ng sa mga ligal na programa. Bukod sa, RAT spyware pamahalaan ang paggamit ng mga mapagkukunan ng computer at hadlangan ang babala ng mababang pagganap ng PC. Gayundin, ang mga RAT hacker ay karaniwang hindi ibibigay ang kanilang sarili sa pamamagitan ng pagtanggal ng iyong mga file o paglipat ng iyong cursor habang ginagamit mo ang iyong computer.

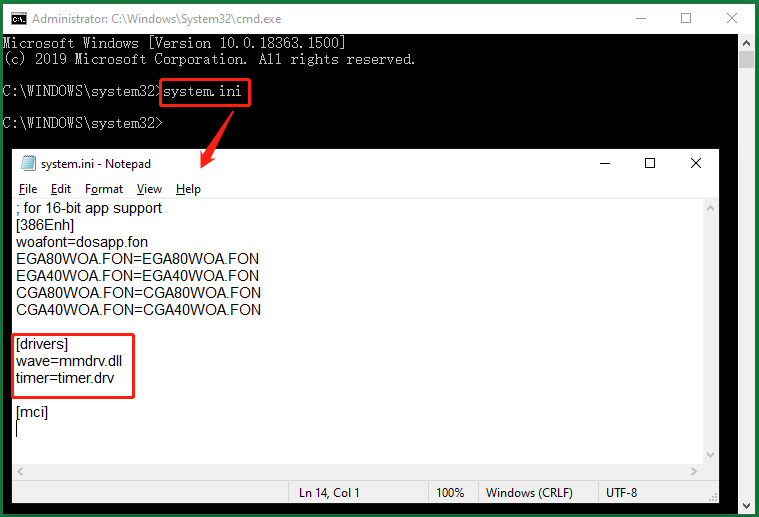

FYI: Gumamit ng System.ini upang Makilala ang RAT Infection

Buksan ang command prompt nang mas mahusay bilang administrator, uri sistema.ini , at pindutin Pasok . Pagkatapos, isang notepad ang pop up na nagpapakita sa iyo ng ilang mga detalye ng iyong system. Tingnan ang mga driver seksyon, kung mukhang maikli ang ipinapakita sa ibaba ng larawan, ligtas ka. kung mayroong ilang iba pang mga kakatwang character, maaaring mayroong ilang mga remote na aparato na ina-access ang iyong system sa pamamagitan ng ilan sa iyong mga port ng network.

Remote Access Trojan Detection

Paano makahanap ng remote access trojan? Kung hindi ka maaaring magpasya kung gumagamit ka ng isang RAT virus computer o hindi lamang sa pamamagitan ng mga sintomas (mayroong ilang mga sintomas), kailangan mong humingi ng ilang panlabas na tulong tulad ng pag-asa sa mga programa ng antivirus. Maraming mga karaniwang security apps ang mabuti Mga scanner ng RAT virus at Mga detektor ng RAT .

Nangungunang Remote Access Trojan Removal Tools

- Avast

- AVG

- Avira

- Bitdefender

- Kaspersky

- Malwarebytes

- McAfee

- Microsoft Windows Defender

- Norton

- PC Matic

- Sophos

- Trend Micro

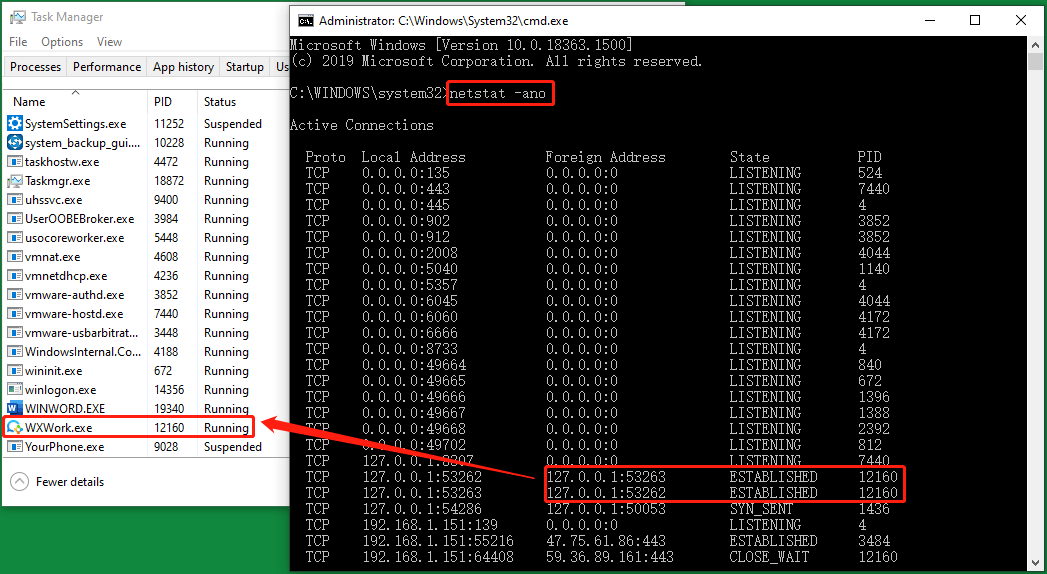

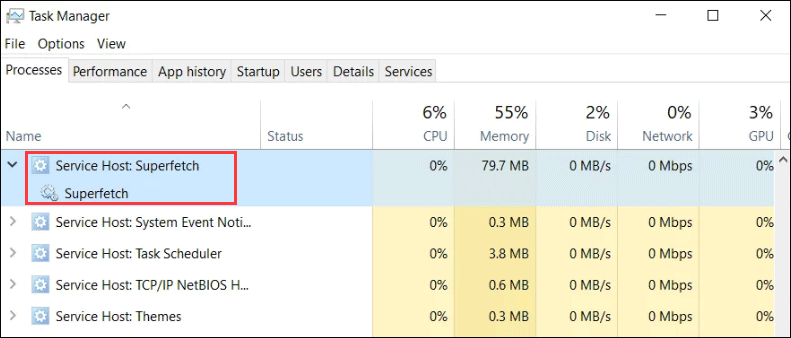

FIY: Maghanap ng RAT kasama ang CMD at Task Manager

Maaari mong subukang alamin ang mga kahina-hinalang item kasama ang Task Manager at CMD. Uri netstat -ano sa iyong prompt ng utos at alamin ang PID ng mga itinatag na programa na mayroong isang banyagang IP address at lilitaw na ULIT. Pagkatapos, hanapin ang parehong PID sa Mga Detalye tab sa Task Manager upang malaman ang target na programa. Gayunpaman, hindi ito nangangahulugang ang target na programa ay isang RAT sigurado, isang kahina-hinalang programa lamang. Upang makumpirma ang itinatag na programa ay RAT malware, kailangan ng karagdagang pagkakakilanlan.

Maaari mo ring gamitin ang kahina-hinalang banyagang IP address upang malaman ang nakarehistrong lokasyon nito sa online. Maraming mga website na makakatulong sa iyo na gawin iyon tulad ng https://whatismyipaddress.com/ . Kung ang lokasyon ay walang koneksyon sa iyo ganap, hindi ang lokasyon ng iyong mga kaibigan, kumpanya, kamag-anak, paaralan, VPN, atbp. Marahil ito ay isang lokasyon ng hacker.

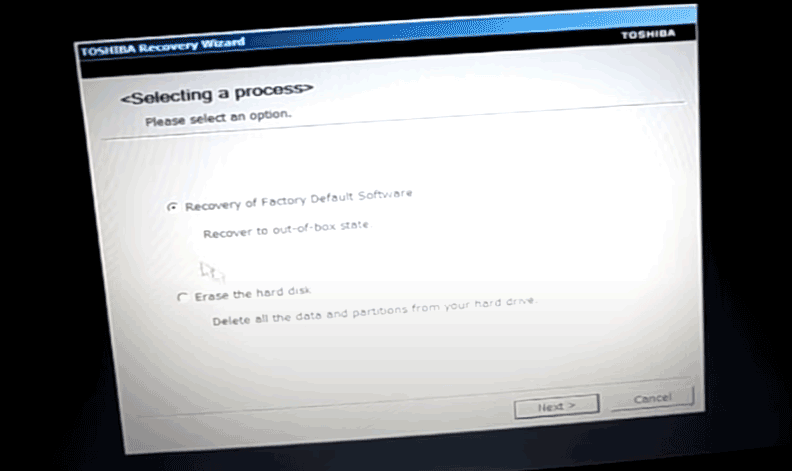

Remote Access Trojan Removal

Paano mag-alis ng isang remote access trojan? O, kung paano mapupuksa ang isang RAT virus?

Yugto 1

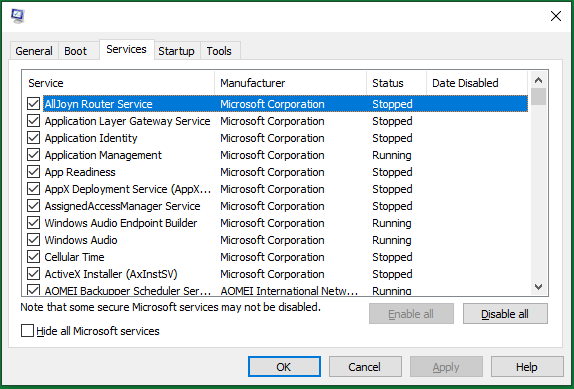

Kung mahahanap mo ang mga tukoy na nakakahamak na file o programa, i-clear lamang ang mga ito sa iyong computer o kahit papaano matapos ang kanilang mga proseso. Maaari mo itong gawin sa Task Manager o Paggamit ng Windows MSConfig .

Uri maling pag-configure sa Windows Run at pindutin ang Pasok o mag-click OK lang upang ma-trigger ang window ng MSConfig. Doon, lumipat sa Mga serbisyo tab, hanapin ang mga target na serbisyo at huwag paganahin ang mga ito.

I-restart lang ang iyong machine pagkatapos mong i-uninstall o harangan ang ilang mga programa o serbisyo.

Yugto 2

I-install at patakbuhin ang a Tanggalin ang RAT tulad ng Malwarebytes Anti-Malware at Anti-Exploit upang alisin ang mga nauugnay na file at pagbabago sa pagpapatala.

Yugto 3

Gumamit ng mga tool sa pag-check, tulad ng Autorun.exe, upang suriin ang mga kahina-hinalang file at program na nagsisimula kapag nag-boot up ang windows.

Yugto 4

Suriin ang mga koneksyon sa network na lalabas o papasok sa iyong system na hindi dapat na mayroon. O, direkta lamang na putulin ang iyong koneksyon sa Internet.

Paano Protektahan ang Iyong Sarili mula sa RAT Cyber Attack?

Tulad ng pagprotekta sa iyong sarili mula sa iba pang mga banta sa network malware, para sa remote na pag-access sa proteksyon ng trojan, sa pangkalahatan, kailangan mong iwasan ang pag-download ng hindi kilalang mga item; panatilihing napapanahon ang antimalware at firewall, palitan ang iyong mga username at password nang regular; (para sa pananaw sa administratibong) harangan ang mga hindi nagamit na port, i-off ang mga hindi nagamit na serbisyo, at subaybayan ang papalabas na trapiko.

# 1 Iwasang Mag-download mula sa Mga Hindi Pinagkakatiwalaang Mga Pinagmulan

Una sa lahat, ang pinaka-epektibo at pinakamadaling pag-iwas ay hindi kailanman mag-download ng mga file mula sa mga walang seguridad na mapagkukunan. Sa halip, palaging makuha ang nais mo mula sa mga pinagkakatiwalaan, pinahintulutan, opisyal, at ligtas na mga lokasyon tulad ng mga opisyal na website, mga awtorisadong tindahan, at kilalang mga mapagkukunan.

# 2 Panatilihing napapanahon ang Mga Firewall at Antivirus

Hindi alintana kung aling firewall o antimalware program ang mayroon ka, o kahit na mayroon kang higit sa isa sa kanila, panatilihing napapanahon ang mga serbisyong panseguridad na iyon. Ang pinakabagong mga bersyon ay laging gumagamit ng pinakabagong mga teknolohiya ng seguridad at espesyal na idinisenyo para sa kasalukuyang sikat na mga banta.

Ang mga nabanggit na Malwarebytes at iba pang mga antivirus ay maaari ring maiwasan ang paunang impeksyon na vector mula sa pagpapahintulot sa sistema na ma-kompromiso.

# 3 Baguhin ang Iyong Mga Username at Password Regular

Mahusay na ugali na palitan ang iyong iba't ibang mga account nang regular upang labanan laban sa pagnanakaw ng account, lalo na para sa mga password. Bukod, inirerekumenda mong samantalahin ang iba't ibang uri ng mga tampok sa seguridad na ibinigay ng mga vendor ng serbisyo upang ma-secure ang iyong mga account tulad ng two-factor authentication (2FA).

6 Mga Deteksyon ng Malware / 18 Mga Uri ng Malware / 20 Mga Tool sa Pag-alis ng Malware

6 Mga Deteksyon ng Malware / 18 Mga Uri ng Malware / 20 Mga Tool sa Pag-alis ng MalwareAno ang pagtuklas ng spyware at malware? Paano maisasagawa ang pagtuklas ng malware? Paano masasabi kung nahawahan ka ng malware? Paano makaligtas mula sa mga pag-atake ng malware?

Magbasa Nang Higit Pa# 4 I-upgrade ang Iyong Mga Programang Ligal

Dahil ang RAT remote access trojan ay maaaring gumamit ng mga lehitimong app sa iyong computer, mas mahusay mong i-upgrade ang mga app na iyon sa kanilang pinakabagong mga bersyon. Kasama sa mga programang iyon ang iyong mga browser, chat app, laro, email server, mga tool sa video / audio / larawan / screenshot, mga application sa trabaho ...

# 5 I-upgrade ang Computer System

Siyempre, huwag kalimutang i-patch ang iyong OS sa mga pinakabagong update. Karaniwan, ang mga pag-update sa system ay may kasamang mga patch at solusyon para sa mga kamakailang kahinaan, pagsasamantala, error, bug, backdoors, at iba pa. Upang mai-upgrade ang operating system upang mapangalagaan ang iyong buong machine!

I-back up ang Mga File Laban sa RAT Software Virus

Madalas na ang kaso na ang mga cyber RAT ay hindi napansin sa loob ng maraming taon sa mga workstation o network. Ipinapahiwatig nito na ang mga programa ng antivirus ay hindi maaaring magkamali at hindi dapat tratuhin bilang be-all at end-all para sa proteksyon ng RAT.

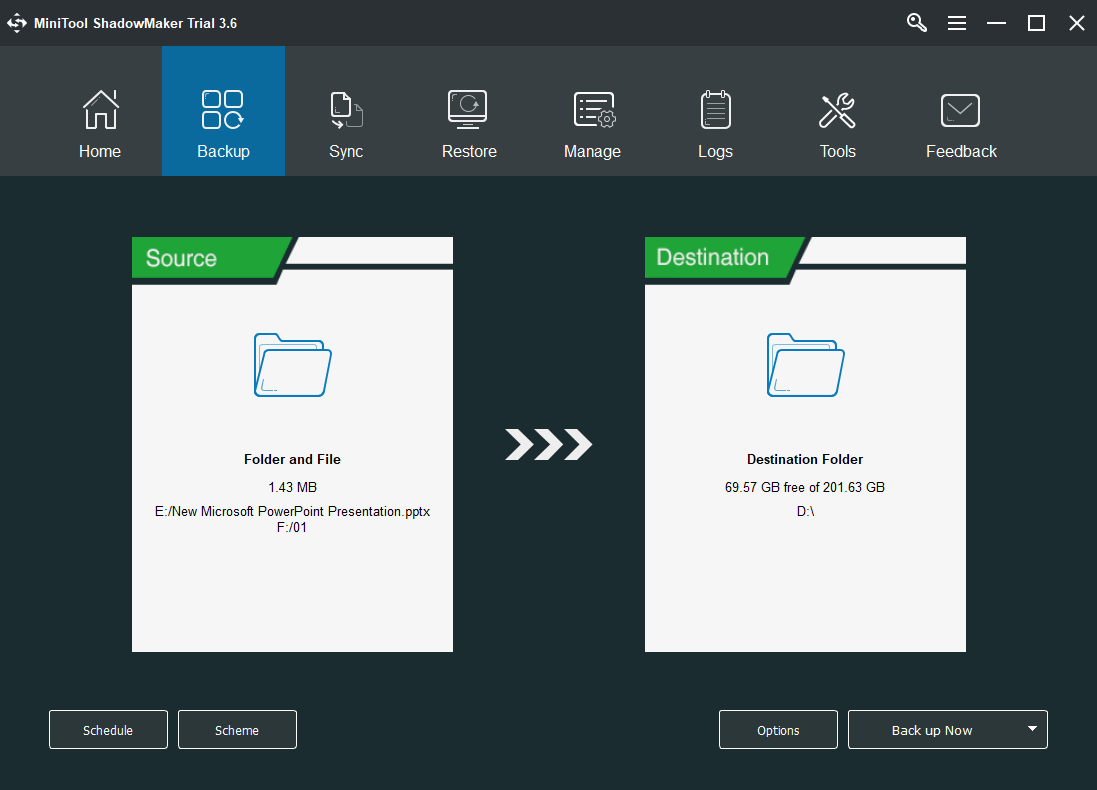

Pagkatapos, ano pa ang magagawa mo upang maprotektahan ang iyong mga file ng computer mula sa pag-edit, pagtanggal, o pagwasak? Sa kabutihang palad, maaari mo pa ring makuha ang iyong data pagkatapos ng pag-atake ng malware RAT kung mayroon kang isang backup na kopya nito. Gayunpaman, kailangan mong gawin ang kopya bago mo nawala ang orihinal na mga file gamit ang isang maaasahang at walang tool na RAT tulad ng MiniTool ShadowMaker, na isang propesyonal at malakas na backup na programa para sa mga computer sa Windows.

Hakbang 1. I-download ang MiniTool ShadowMaker mula sa opisyal na website o ang pindutan ng link na pinahintulutan sa itaas.

Hakbang 2. I-install at ilunsad ang tool sa iyong PC.

Hakbang 3. Kung makuha mo ang bersyon ng Pagsubok, sasabihan ka na bilhin ang mga bayad na edisyon. Kung hindi mo nais na magbayad, i-click lamang ang Panatilihin ang Pagsubok pagpipilian sa kanang itaas na upang tamasahin ang mga pagpapaandar sa pagsubok, na kapareho ng pormal na mga tampok na may limitasyon lamang sa oras.

Hakbang 4. Kapag ipinasok mo ang pangunahing interface nito, i-click ang Backup tab sa tuktok na menu.

Hakbang 5. Sa tab na Pag-backup, tukuyin ang Pinagmulan mga file na plano mong kopyahin at ang Patutunguhan lokasyon na nais mong i-save ang backup na imahe.

Hakbang 6. I-click ang I-back up Ngayon pindutan sa ibabang kanan upang isagawa ang proseso.

Ang natitira ay maghintay para sa tagumpay ng gawain. Maaari kang mag-set up ng isang iskedyul upang awtomatikong i-back up ang mga file araw-araw, lingguhan, buwanang, o kapag nag-log on / naka-off ang system sa itaas na Hakbang 5 bago ang pagsisimula ng proseso o sa tab na Pamahalaan pagkatapos ng proseso. Gayundin, maaari kang magpasya kung aling uri ng mga backup ang naisasagawa, buo, incremental, o kaugalian, pati na rin kung gaano karaming mga bersyon ng backup na imahe ang panatilihin kung sakaling maubusan ng espasyo sa imbakan.

![Paano Gumamit ng Snipping Tool Windows 10 upang Makuha ang Mga Screenshot [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/97/how-use-snipping-tool-windows-10-capture-screenshots.jpg)

![Pangunahing Impormasyon ng Pinalawak na Paghahati [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/63/basic-information-extended-partition.jpg)

![Paano Ayusin ang 'System Battery Voltage Ay Mababa' Error [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/53/how-fix-system-battery-voltage-is-low-error.jpg)

![Nabigo ang Pagpapatupad ng Windows Media Player Server? Subukan ang Mga Paraang Ito [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/86/windows-media-player-server-execution-failed.png)

![Naayos na - Ang Apple ID na Ito ay Hindi Pa Nagagamit sa iTunes Store [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/84/fixed-this-apple-id-has-not-yet-been-used-itunes-store.png)

![Naayos - Ang Disk na Inilagay Mo Ay Hindi Nababasa ng Computer na Ito [Mga Tip sa MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/56/fixed-disk-you-inserted-was-not-readable-this-computer.jpg)

![Paano I-install ulit ang Cortana sa Windows 10 gamit ang PowerShell [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/77/how-reinstall-cortana-windows-10-with-powershell.png)

![4 Mga Kapaki-pakinabang na Paraan upang Ayusin ang Isyu ng Windows 10 Stuttering [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/93/4-useful-methods-fix-windows-10-stuttering-issue.png)